エグゼクティブ サマリー

2026年3月26日更新

中東における紛争が引き続き進展する中、Unit 42は、本脅威概要の発表以降に追跡しているサイバー脅威活動の最新情報を提供しています。 2026年3月24日現在、イランではインターネットがほぼ完全に遮断された状態が25日連続となりました。

最近の破壊的攻撃

Unit 42は、イランとの対立に関連したワイパー攻撃のリスクが高まっていることを追跡しています。2012年まで遡りますが、イランは優先順位の高い標的に対して破壊的攻撃を行った歴史があり、その能力と意図のパターンが浮き彫りになっています。

Unit 42は、紛争をテーマにしたフィッシング ルアーについて詳細な調査を行い、1,881のユニークなホスト名にまたがる7,381の関連フィッシングURLを特定しました。

最近の脅威活動は、企業および消費者セクターの両方を標的とした金融詐欺、クレデンシャル ハーベスティング、不正コンテンツ配信の広範な波を示しています。脅威アクターは、被害者を欺くために、大手通信プロバイダー、国営航空会社、法執行機関、重要なエネルギー企業など、信頼度の高い組織になりすますことに大きく依存しています。

この作戦は、トップレベルドメインのローテーション、サブドメインの連鎖、企業の公式ポータルや政府の支払いワークフローを模倣するように設計された専用インフラなど、機敏な回避戦術を活用しています。さらに、攻撃者は、紛争をテーマにした誘い文句で、現在の地政学的な出来事を悪用し、寄付金詐欺や暗号通貨詐欺を広めています。結局のところ、この活動は、地域ブランドの信用を悪用して金銭やデータを窃取しようとする、洗練された多方面からのアプローチを浮き彫りにしています。

これらの詳細については、以下のセクションで説明します。現在の攻撃範囲 - 2026年3月。

2026年3月2日

2026年2月28日、米国とイスラエルは「エピック フューリー作戦」(米国)と「轟くライオン作戦」(イスラエル)というコードネームの大規模な共同攻撃を開始しました。最初の攻撃から数時間後、イランは多方面からの報復作戦を開始し、それは地域を越えた重要な紛争へと発展しました。Unit 42は、国外の活動家からのサイバー攻撃がエスカレートしていることを確認しています。しかし、イランではインターネット接続が制限されているため、国内に拠点を置く国家グループからの脅威活動は当面緩和されると考えています。

2026年2月28日の朝から、イラン国内のインターネット接続率は1~4%にまで低下しました。私たちは、イランの指導部と指揮系統が接続性を失い、著しく劣化したことで、近い将来、国家と連携する脅威アクターが高度なサイバー攻撃を調整し、実行する能力に支障をきたす可能性が高いと評価しています。

国家と連携しているサイバー部隊は、作戦上孤立して行動している可能性があり、その結果、以前に確立されたパターンから逸脱する可能性があります。さらに、イランの指揮統制機能の低下は、イラン国外の関連組織の戦術的自律性にもつながる可能性があります。しかし、業務の混乱により、高度なサイバー作戦を継続する能力は低下している可能性が高いと思われます。

域外に拠点を置くイランと連携する脅威アクターについては、ハクティビスト グループが敵対組織と認識される組織を標的にすると思われますが、その影響力は低~中程度にとどまる可能性が高いと評価しています。他の国家と連携する脅威アクターは、この状況を悪用し、自国の利益を促進するためにサイバー攻撃を仕掛けようとするかも知れません。

地理的に分散したオペレーターや関連するサイバープロキシは、ロジスティクスを混乱させるために、米軍基地を抱える地域の政府を標的にすることもあります。短期的には、このような活動は、洗練度の低いものから中程度のもの(例えば、分散型サービス妨害やハッキング・漏洩攻撃など)で構成されると予想されます。

イランに支援されたグループやハクティビストに関連するサイバー活動に関するUnit 42の過去の観測の詳細については、以下を参照のこと。 脅威ブリーフを参照: イランに関するサイバーリスクの拡大(6月30日更新).この報告書では、イランに支援されたグループやハクティビストが、ウェブサイトの改ざん、分散型サービス拒否(DDoS)攻撃、データ流出やワイパー攻撃などを駆使して、世界的なサイバー活動を拡大していることが詳細に報告されています。イランの国家支援アクターの主な目的は、スパイ活動や混乱を引き起こすことを主な目的としており、手口には、AIを活用した標的型スピアフィッシング攻撃、既知の脆弱性の悪用、スパイ活動のための秘密インフラの利用などがあります。

パロアルトネットワークスのお客様は、以下の製品とサービスをご利用いただくことでこれらの脅威アクターの活動から組織を保護し、そのリスクを軽減することができます:

- Advanced Threat Preventionを搭載した次世代ファイアウォール

- Advanced URL FilteringとAdvanced DNS Securityは、この活動に関連する既知のURLとドメインを悪意のあるものとして識別することが可能です。

- Cortex XDR、XSIAM およびCortex Cloud

Unit 42 インシデント レスポンスチームは、お客様のリスクを低減するために、侵害を受けた際の支援だけでなくプロアクティブな評価を行うこともできます。

| 関連する Unit 42 のトピック | イラン、ハクティビズム、DDoS攻撃 |

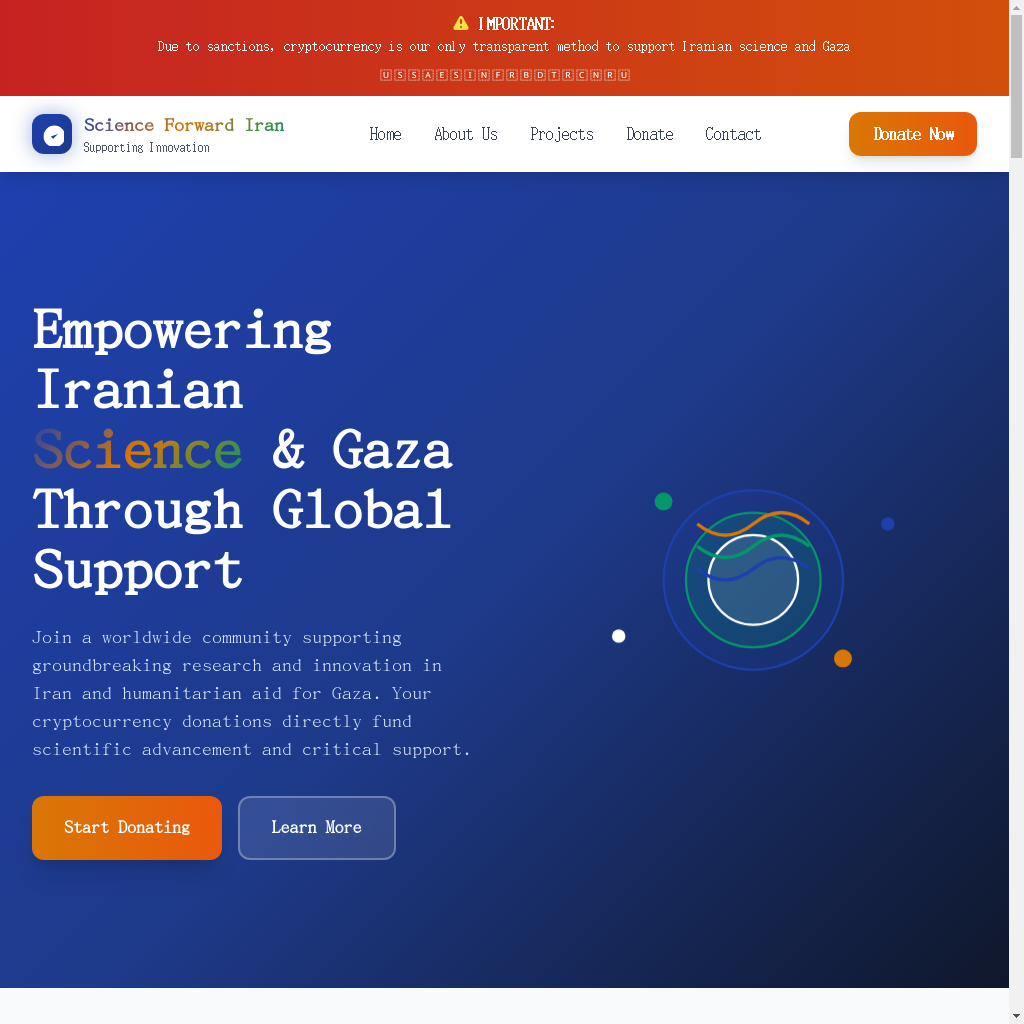

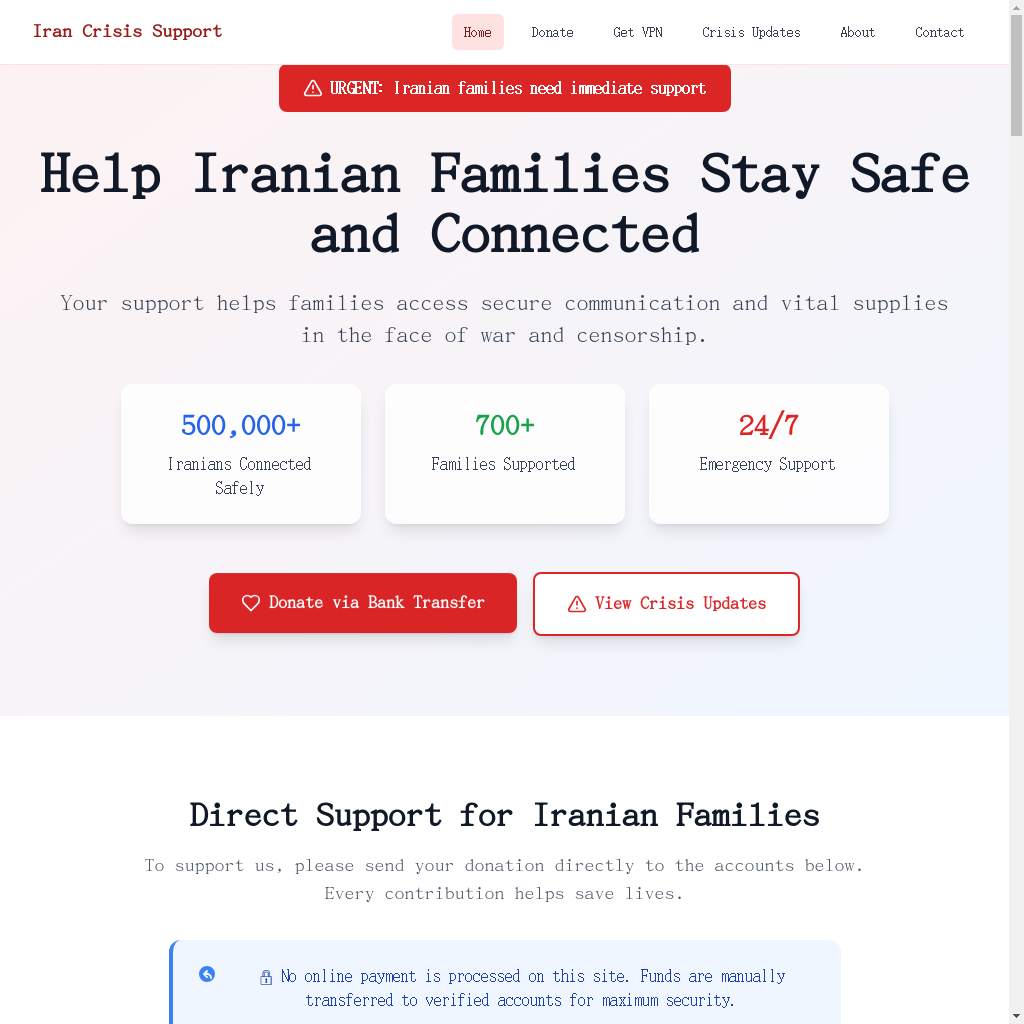

サイバー攻撃の現在の範囲 - 2026年3月

紛争をテーマにしたドメイン

攻撃者は紛争をテーマとした新しいドメインを登録しており、その数は数千に上ります。偽の店舗を作ったり、寄付金詐欺を行ったり、フィッシング ポータルを開設したりするなど、悪意のある目的に利用されています。これらのドメインのスクリーンショットを図1-3に示します。

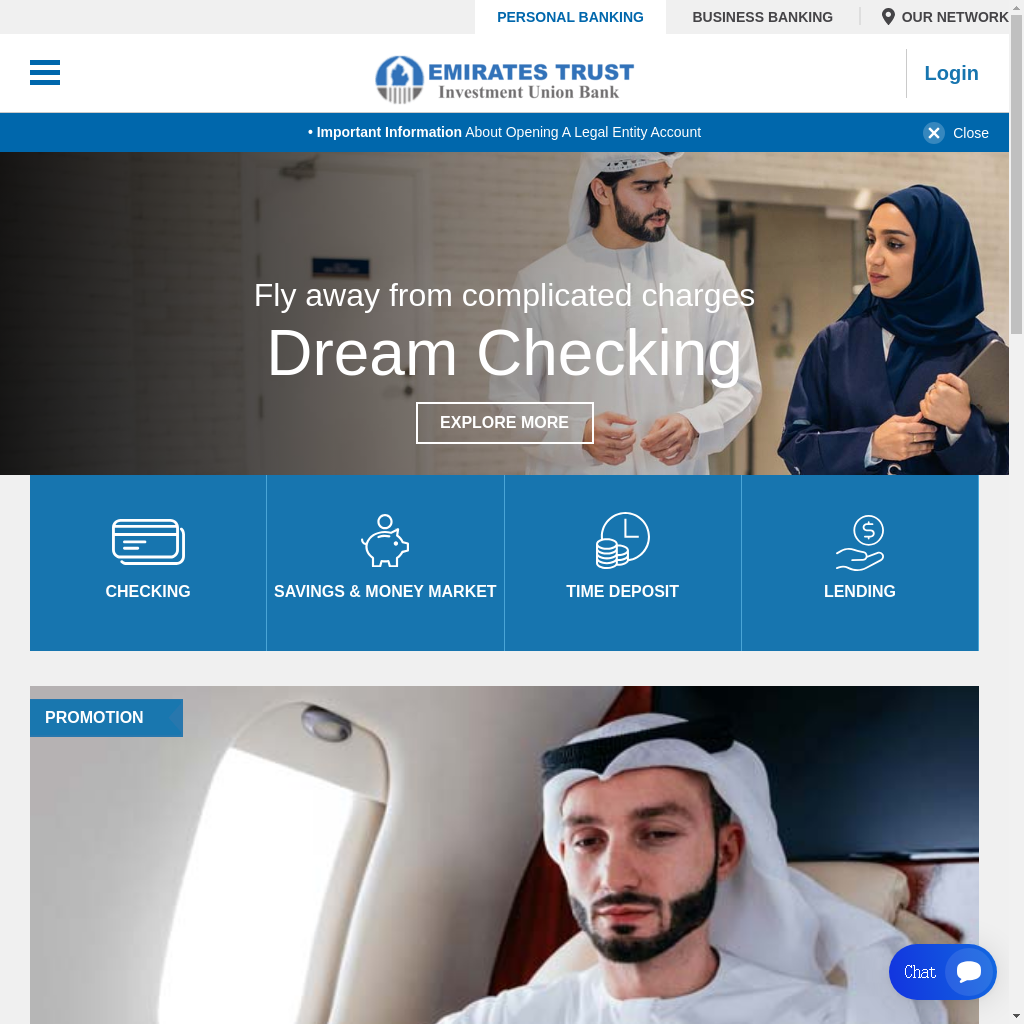

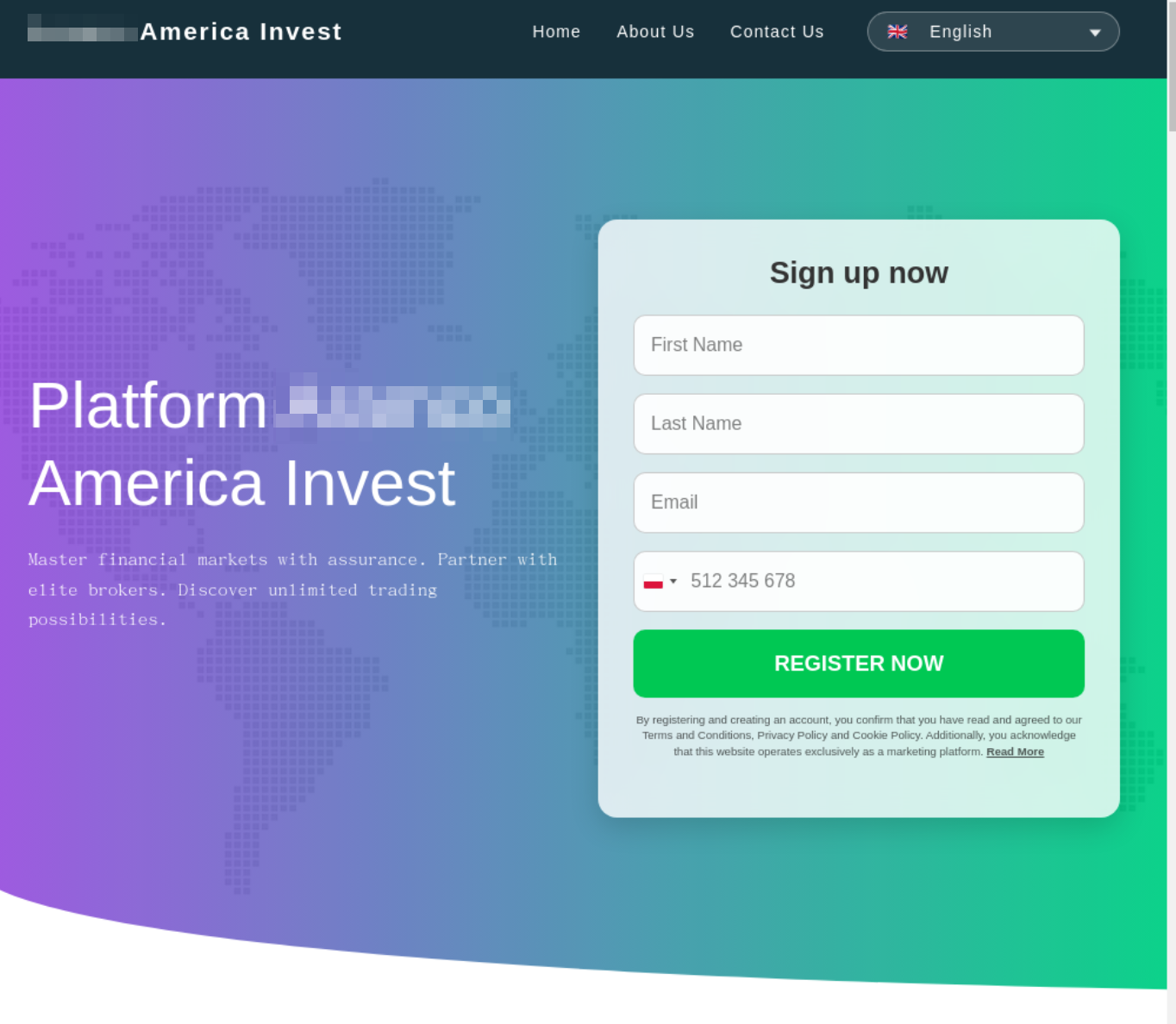

エミレーツに焦点を当てた暗号と金融詐欺

パロアルトネットワークスは、アラブ首長国連邦(UAE)の人々を標的とした2つの悪質な攻撃を確認しました。

- ある攻撃では、ブランド名に「エミレーツ航空」が含まれるブランドを悪用した金融詐欺が行われています。

- もうひとつは、「ドバイ」という言葉をブランド化したドメインを使った暗号詐欺や投資詐欺で、高額不動産や贅沢なライフスタイルに関連する誘い文句を利用しています。

以下の図3と図4は、資産運用と銀行業務の詐欺ドメインの例を示しています。

標的型地域企業なりすまし

私たちは、偽のダイヤルコードの接頭辞を使用して会社の企業ポータルを複製する、なりすましで地域の通信ブランドの企業ポータルを標的とした2つの攻撃を確認しました。また、同じ会社を装った請求詐欺攻撃も確認しました。これらの攻撃者は、複数のトップレベルドメインに同じドメインコンセプトを登録し、それぞれがブロックされるたびにローテーションを行います。

我々は、サウジアラビアの主要組織に対する標的型攻撃の波を追跡しています。攻撃者は二重の戦略を展開している:

- 主要な企業資源計画(ERP)ブランドを模倣して従業員を騙す、高度に調整された企業認証フィッシング

- 蔓延する金融詐欺

このような広範なスキームは、以下のような方法で従業員と消費者の双方を罠にかけるように設計されています:

- 悪質な公共料金請求ポータルサイト

- 企業ブランドの投資詐欺

- Outlookのサブドメインチェーンを利用して被害者を欺く、スペルミスの銀行サイト(図5はこのタイプのスキームの例を示しています)

クレジットカード窃盗

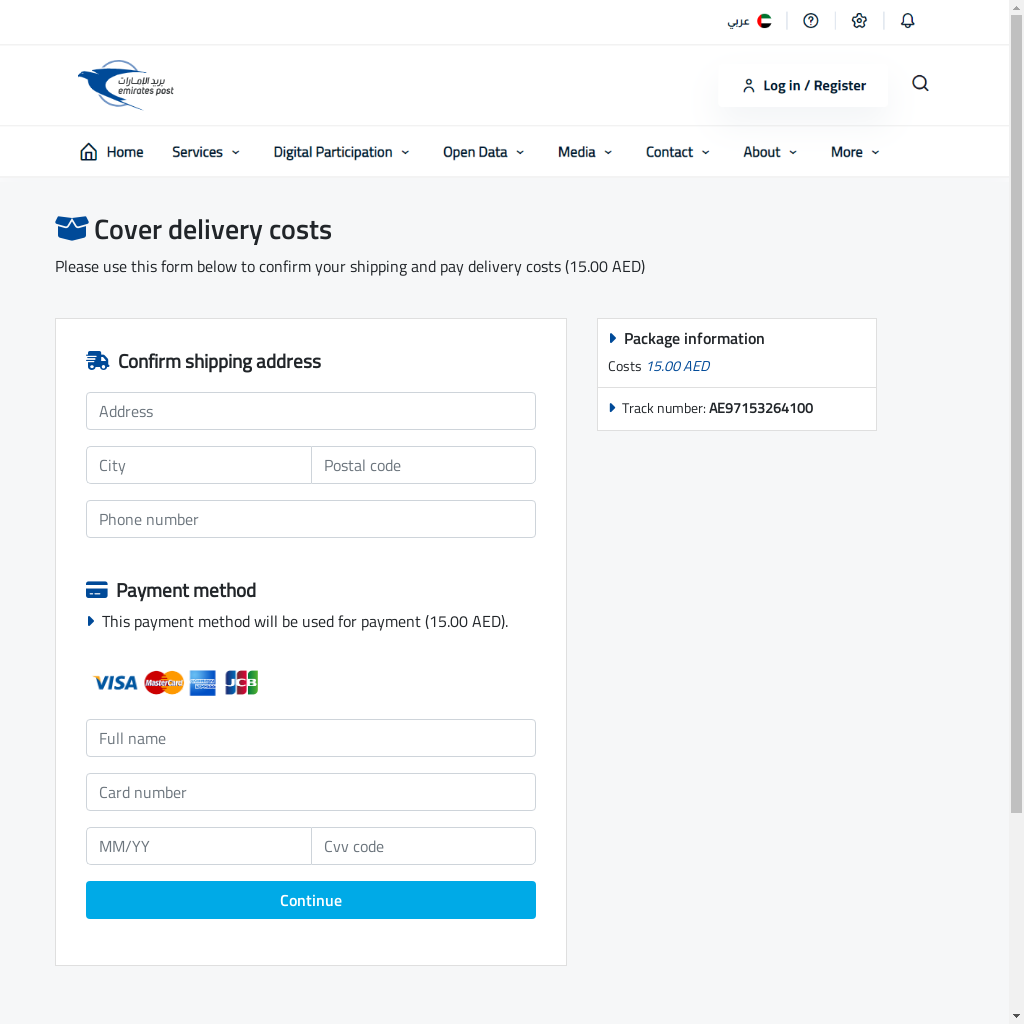

攻撃者は、クレジットカードの認証情報を盗むために、正規の荷物配送サービスを模倣した詐欺的な支払いページにユーザーを誘い込んでいます。これらの悪意のあるサイトは、新しく登録されたドメインや一般的なホスティングドメインを使用するのが特徴で、多くの場合サブドメイン内にエミレーツ ポストを組み込みます。

技術的に重要な点は、攻撃者が traz[.]top などの特定のドメインで cdn-cgi/phish-bypass パスを使用していることです。このパスは、セキュリティ上の課題を悪用し、回避するために考案された具体的な戦術を示しています。下の図6は、この要求文の例です。

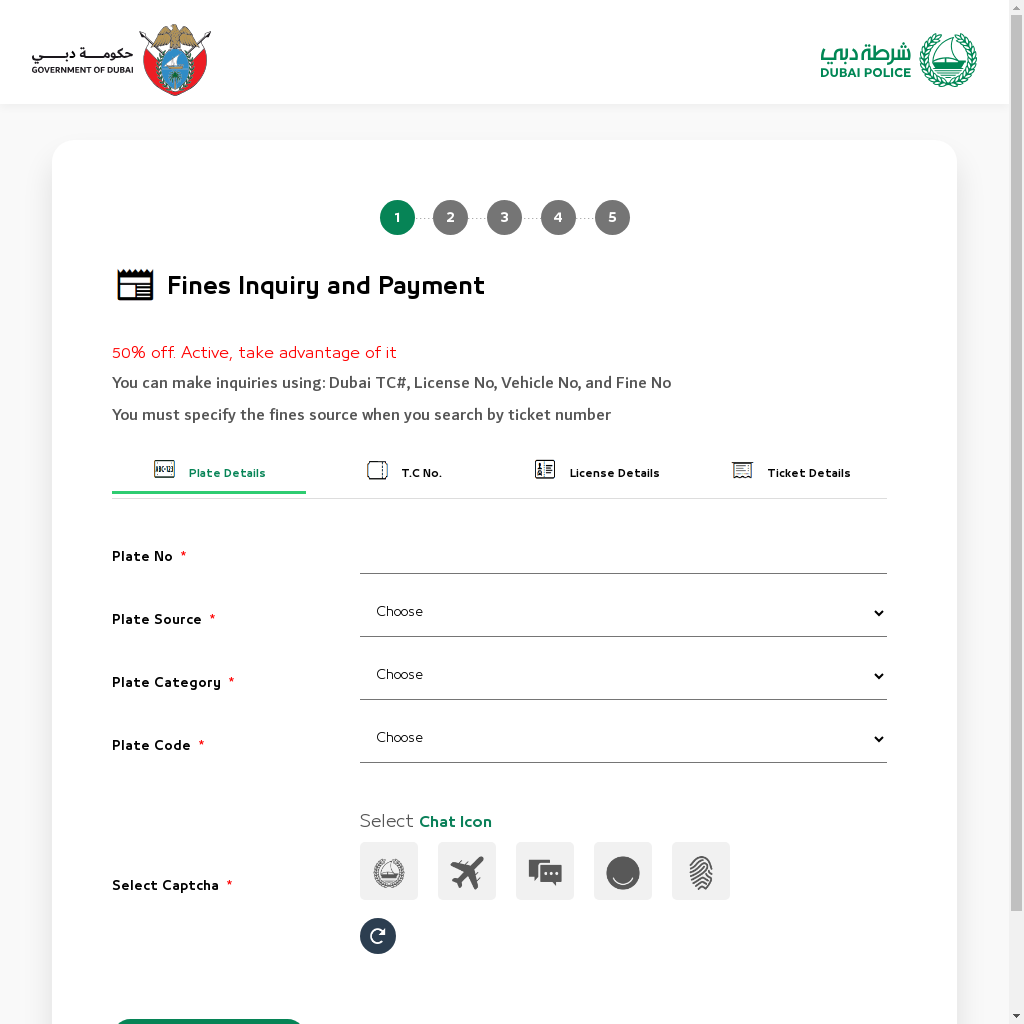

ドバイ政府当局へのなりすまし

別の金銭的動機に基づく攻撃では、攻撃者が合法的な政府機関になりすましてクレジットカードを窃取した。具体的には、図7に示すように、細かい支払いフローを模倣するように設計されたドメイン上に、payment-system/card-process?amount=125という パスを発見しました。

イラン銀行の偽装

攻撃者はイランの銀行になりすまし、被害者を操って銀行の認証情報を提供させています。イランの銀行ブランドになりすました3つのドメインを特定しました。あるドメインは従来とは異なるギャンブル用トップレベルドメイン(TLD)を使用しており、伝統的な国別コードTLD(ccTLD)の登録が困難であることを示唆しています。別のドメインは、/payment-form/パスを介して支払いフォームを直接公開します。

イランの標的

私たちは、イラン最大の携帯電話会社の名前を登録可能なドメインとして悪用し、サブドメインのラベルに説得力のあるマイクロソフトのURLチェーンを埋め込んで、マイクロソフトのアカウント回復ページになりすます攻撃を確認しました。

確認された2つのドメインは、中東ブランドの悪意のある登録可能なドメイン内に、世界的に認知され信頼されているブランドをサブドメインとして埋め込む手法を使用しています。これは、ユーザーの左から右への読書パターンを悪用し、正規のブランド名を最初に表示します。この方法は、タイポスクワッティングを必要としないので効果的です。

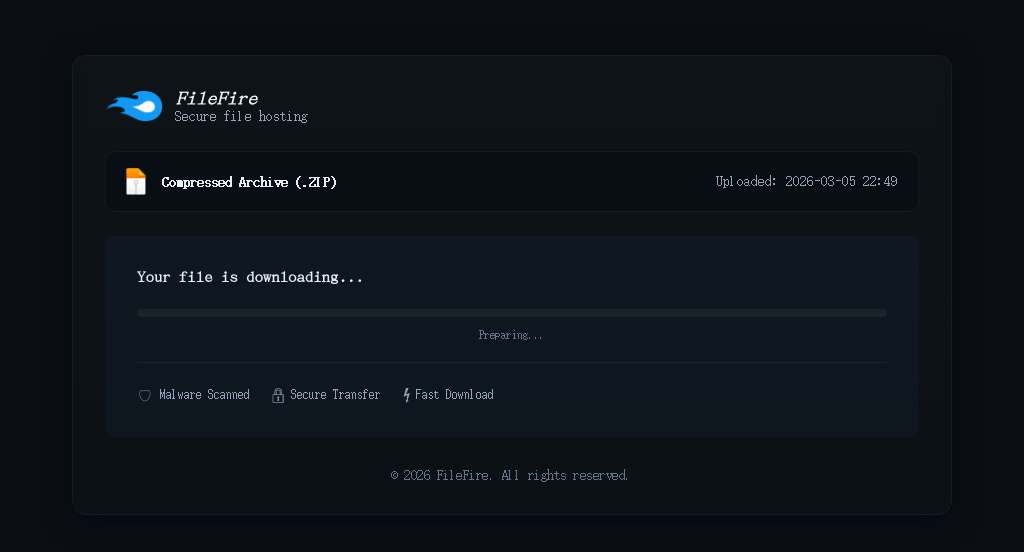

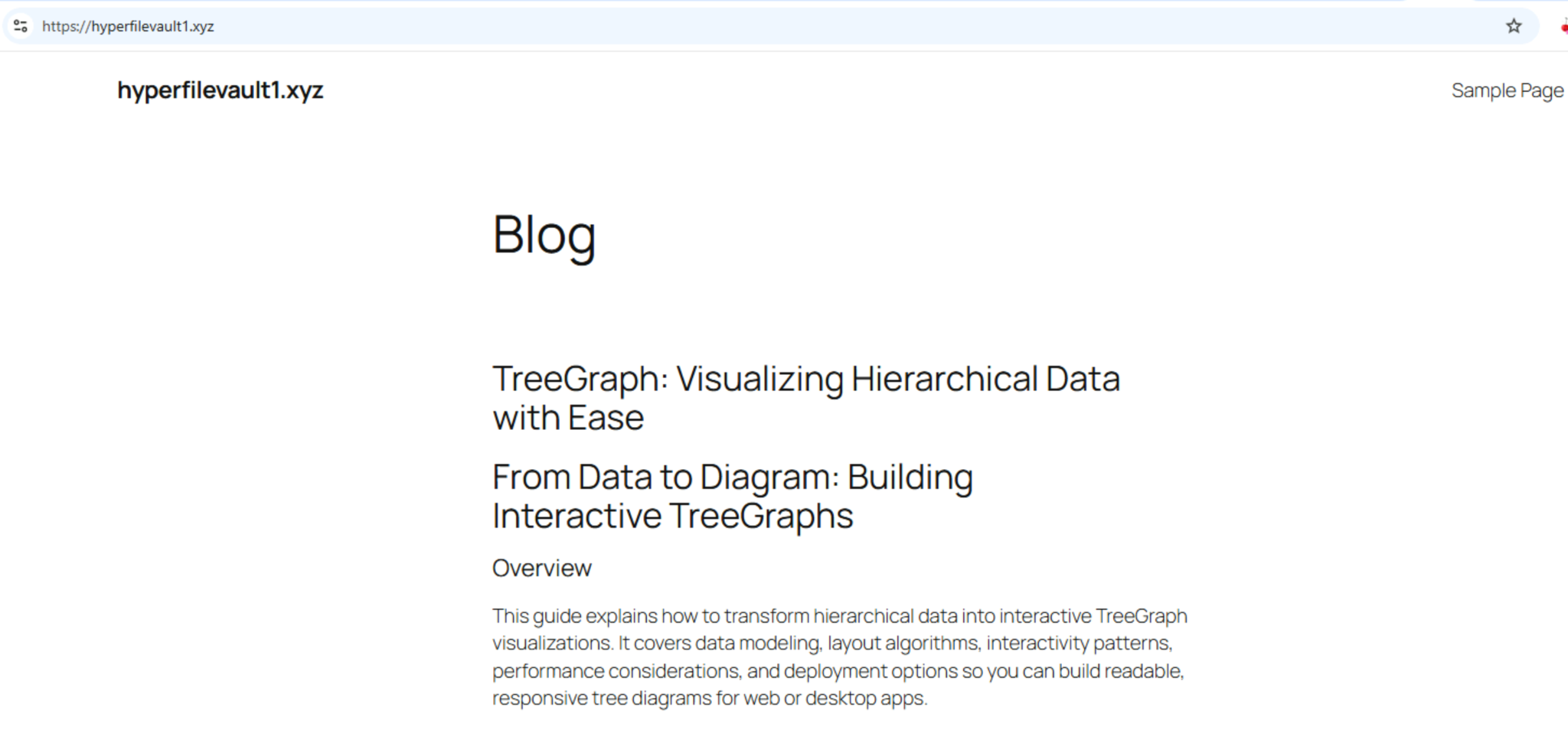

StealCインフォステーラー インフラストラクチャー

報告されたStealCのインフラを分析したところ、さらなるインフラストラクチャが発見され、攻撃者は同一のトップレベル ドメイン間で番号増加パターンを使用していることが示唆されました。これはおそらく回避戦術であり、攻撃者は前のドメインがブロックされるたびに、新しい、増分されたドメインを登録します。

この攻撃の手口は、被害者をファイル ホスティング ページにリダイレクトする悪意のあるJavaScriptを利用しており、そのページからパスワードで保護されたZIPアーカイブ内に格納されたStealCのペイロードが配信されます。ファイル ホスティング ページの例を図8と図9に示します。

2026年2月以降の脅威活動

Unit 42は、イスラエル国内防衛司令部の「RedAlert」アプリケーションを悪意を持って模倣したものを用いた、現在進行中のフィッシング攻撃を特定しました。この攻撃では、一見正当なAndroidパッケージ(APK)を悪用し、モバイル監視およびデータ窃取を行うマルウェアを配布しています(図10)。

ハクティビストの活動も急増しており、2026年3月2日現在、親ロシア派を含む60のグループが活動していると推定されています。複数のイラン国家と連携するペルソナや集団が、さまざまな破壊工作の責任を主張していますが、そのうちのいくつかは、2026年2月28日に設立されたばかりの「電子作戦室」に関連しています。主な観測対象は以下の通り:

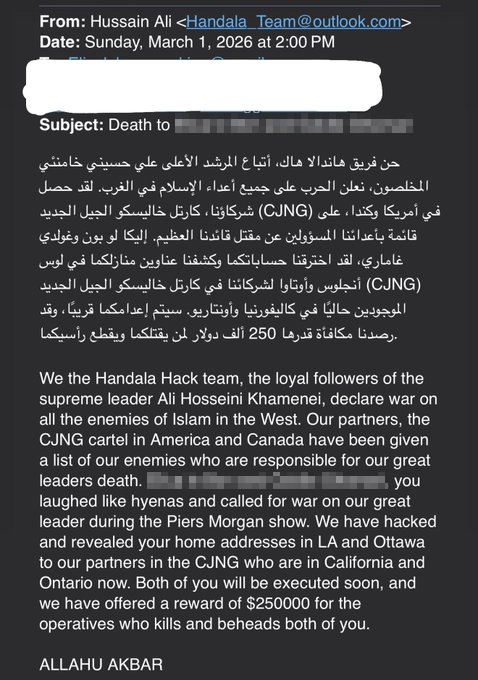

- イラン情報保安省(MOIS)と関連があるとされるハクティビストの「Handala Hack」は、イラン人の中で最も著名なアクターです。この人物は、イスラエルの政治・防衛体制に対するサイバー作戦とデータ流出を融合させています。

- イスラエルのエネルギー探査会社へのサイバー攻撃の犯行声明を出しました

- ヨルダンの燃料システムへのサイバー攻撃の犯行声明を出しました

- 報復戦争が勃発する数日前に、イスラエル国内の圧力を高めるために、イスラエルの民間人の医療情報システムを標的にしたと表明しました

- ハッキングとリーク作戦で悪名を馳せた親イランのハクティビスト集団、APTイランは、

- ヨルダンの重要インフラへの妨害行為の犯行声明を出しました

- RipperSecやCyb3rDrag0nzzのようなグループを含む複数のハクティビストチームをコーディネートし、イスラエルや欧米のインフラに対してDDoS攻撃、データ消去、ウェブサイト改ざんなどを同期して行う親イラン派集団「サイバー イスラム レジスタンス」は、

- Dark Storm Team(DarkStormまたはMRHELL112としても知られる)は、大規模なDDoSとランサムウェアを専門とする親パレスチナ、親イランの集団であり、

- DDoS攻撃でイスラエルの銀行を含む複数のイスラエルのウェブサイトを標的にしたと表明しました

- FADチーム(報告書ではしばしばFatimiyoun Cyber TeamまたはFatimionと呼ばれる)は、ワイパーマルウェアと恒久的なデータ破壊に重点を置く政権寄りのアクターで構成されており、

- イスラエルやその他の国の複数のSCADA/PLCシステムへの不正アクセスを行ったこと、また、

- イスラエルのセキュリティサービス会社が所有する24台以上の個人用デバイスに関連する制御システムに不正アクセスを行ったと、公開のTelegramボードを通じて犯行声明を出しました

- さらにトルコのメディアに対する攻撃を行ったと表明しました

- Evil Markhorsは親イランのグループであり、典型的な専門はクレデンシャル ハーベスティングとパッチが適用されていない重要システムの特定ですが、

- イスラエルの銀行のウェブサイトを標的とした犯行で、テレグラムの公開掲示板を通じて犯行声明を出しました

- Sylhet Gang(しばしばSylhet Gang-SGとして引用される)は、親イランのハクティビストフロントのメッセージ増幅器および勧誘エンジンとして機能し、DDoS攻撃に参加しています

- サウジアラビア内務省のHCMと内部管理システムを標的にしたことについて、彼らの公開Telegram掲示板を通じて犯行声明を出しました

- 313 Team(Islamic Cyber Resistance in Iraq)は、親イランのハクティビスト集団です

- クウェート軍ウェブサイトを標的とした犯行声明、

- クウェート国防省ウェブサイトを標的とした犯行声明、

- クウェート政府ウェブサイトを標的とした犯行声明を出しました

- DieNetは親イランのハクティビスト集団で、中東全域のさまざまな組織に対してDDoS攻撃を行っています

グループ ハンダラ ハックも 伝えられるところによればイラン系アメリカ人とイラン系カナダ人のインフルエンサーを標的として、電子メールによる直接的な殺害予告を行い(図11)、それぞれの居住地にいる物理的な工作員に自宅住所を漏洩したと主張しています。

この種の行動は、イランを批判していると思われる人物に向けられた脅迫的なサイバー活動のエスカレーションを意味します。

その他の脅威グループの活動

サイバー犯罪者は伝えられるところによればこの紛争に乗じて、アラブ首長国連邦の個人を標的にソーシャル エンジニアリングによるビッシング詐欺を行い、認証情報を盗んでいると報じられています。脅威アクターは、内務省になりすまして潜在的な被害者に電話をかけ、国内警報の受信を確認すると主張し、確認のために被害者のエミレーツID番号(EID)を要求します。

ランサムウェア アズ ア サービス(RaaS)グループ「Tarnished Scorpius」(別名INC Ransomware)は、次のようにリストアップしています。 そのリークサイトにイスラエル産業機械会社を掲載し、会社のロゴを鉤十字に置き換えました。

親ロシア派ハクティビストの活動

親ロシア派のハクティビスト集団、カーディナル グループ親ロシア派ハッカー集団「カーディナル」は、テレグラム公開掲示板を通じてイスラエル国防軍(IDF)のシステムを標的にしていると主張しました。同グループは州と連携していると評価されていますが、州からの直接資金援助とは無関係に運営されている可能性が高いと思われます。このグループは、「Magen Tsafoni」(ノーザン シールド)に関連する機密文書と称するものを参照し、IDFのネットワークに潜入したと主張しています。掲載された文書には、作戦行動の詳細、指揮官の承認、連絡先が記載されています。

親ロシア派のハクティビスト集団 NoName057(16)はイスラエルの自治体、政治団体、通信事業者、防衛関連団体に対する妨害工作を含め、複数のイスラエルの組織を標的にしていると犯行声明を出しています。

親ロシア派のハクティビスト集団「ロシアン レギオン」は、イスラエルのミサイル防衛システム「アイアンドーム」にアクセスできると表明しました。彼らの投稿では、レーダーを制御し、標的を迎撃し、リアルタイムで監視していると表明していますが、システム麻痺と迎撃制御の喪失が報告されています。同グループはまた、IDFの閉鎖されたサーバーを侵害したとする新たなサイバー作戦を主張しました。

国家による攻撃

Unit 42は、Serpens(へび座)というコードネームのもと、イランの国家に支援されたさまざまなアクターを追跡しています。これらのグループは、今後数週間のうちに活動を活発化またはエスカレートさせる可能性があります。

国家が支援するイランのサイバー技術は、政治的メッセージ(しばしば破壊的、心理的な戦術を伴う)を投影し、増幅するために用いられることが多いです。このような企ては、地域的なターゲット(イスラエルなど)だけでなく、価値の高いターゲット(政治家、重要な意思決定者、その他の直接関与する団体など)にも焦点を当てる可能性が高いとされます。

国家が支援する攻撃では、標的組織のサプライチェーン、重要インフラ、ベンダーやプロバイダーがターゲットになることも考えられます。

結論

このような状況の急速な変化を考えると、単一のツールでは完全な防御ができないため、多層的な防御が最も効果的です。Unit 42では、さまざまな手口に対して弾力的な防御を提供することが可能な実績のあるアプローチである、基礎的なセキュリティ ハイジーンに集中することをお勧めしています。

予期される攻撃による被害の軽減に向けて、以下の予防策を講じることをお勧めします。これらの勧告は、以前に提供されたガイダンスと一致しています。

戦術的提言

- ネットワーク上に保存されたバックアップの暗号化や削除を防ぐため、重要データの少なくとも1つのコピーをオフライン(エアギャップ)で保存する。

- メディア経由の受信リクエストに対して厳格な「帯域外」検証を実施し、信頼できる別の企業チャネルを通じて検証する。

- 特にWebサイト、仮想プライベート ネットワーク(VPN)ゲートウェイ、クラウド資産など、インターネット上の資産に関連する脅威シグナルへの対応を可能な限り強化する

- インターネットに面したインフラが、セキュリティ パッチやその他の堅牢化のベストプラクティスで最新であることを確認する

- フィッシング攻撃やソーシャル エンジニアリングの手口について従業員を訓練し、不審な行動を継続的に監視する

- 合法的なビジネスが行われていない特定の高リスク地域からの地理的IPアドレスブロッキングの実施を検討する

- ハクティビスト グループはしばしばその活動範囲を誇張するため、不正アクセスとシステム侵害に対処するための強固なコミュニケーション プランを準備しておくこと。スコープを作成し、妥協の可能性を迅速に検証することで、国民のパニックを防ぐことができる。

- 以下のような信頼できるサイバー機関の最新情報を引き続きチェックすること。英国ナショナル サイバー セキュリティ センターや米国サイバーセキュリティとインフラセキュリティ機構(CISA) イランの脅威の概要と勧告ページ

戦略的提言

- デジタルまたは物理的な攻撃により混乱する可能性のあるスタッフや資産に対する事業継続計画を開始または更新する

- 侵害やデータ漏えいのクレームを検証し、対応するため準備する

- 脅威アクターは、標的を困惑させたり嫌がらせをしたり、政治的なメッセージを広めることを目的に(たとえそれが真実でなくても)主張を利用することがあります

地域的な緊張が高まっている期間中、活動は激化し続ける可能性が高いため、潜在的な攻撃に対する警戒を怠らないことが重要とされます。ハクティビストや国家が支援する脅威アクターは日和見主義的であり、潜在的に予期せぬ情報源が標的になる可能性があります。

新たな関連情報が明らかになり次第、本脅威情報は更新されます。

パロアルトネットワークスとUnit 42が提供する支援

パロアルトネットワークスのお客様は、さまざまな製品の保護とアップデートを活用して、これらの事案に関連する脅威を特定し、防御を構築することができます。

情報漏えいの可能性がある場合、または緊急の案件がある場合はUnit 42インシデント レスポンス チームまでご連絡ください。

- 北米:フリーダイヤル: +1 (866) 486-4842 (866.4.UNIT42)

- 英国: +44.20.3743.3660

- ヨーロッパおよび中東: +31.20.299.3130

- アジア: +65.6983.8730

- 日本: +81.50.1790.0200

- オーストラリア: +61.2.4062.7950

- インド: 000 800 050 45107

- 韓国: +82.080.467.8774

次世代ファイアウォールとAdvanced Threat Preventionを備えたPrisma Access

Advanced Threat Preventionには、エクスプロイトをリアルタイムで検出できる機械学習ベースの検出機能が組み込まれています。

次世代ファイアウォール向けクラウド提供型セキュリティ サービス

Advanced URL FilteringとAdvanced DNS Securityは、この活動に関連する既知のURLとドメインを悪意のあるものとして識別することが可能です。

Cortex

Cortex XDR、XSIAMおよび Cortex Cloudは、既知の悪意のあるマルウェアの実行を防ぐように設計されています。また、Behavioral Threat ProtectionとLocal Analysisモジュールに基づく機械学習により、未知のマルウェアやその他の悪意のある活動の実行を防止するよう設計されています。

その他の資料

- イランのサイバー脅威の進化:MBRワイパーからアイデンティティの武器化へ- Unit 42、パロアルトネットワークス

- インサイト:ワイパー攻撃のリスク増大- Unit 42、パロアルトネットワークス

- ボギー サーペンスの脅威評価- Unit 42、パロアルトネットワークス

侵害のインジケーター

- hxxps[:]www[.]shirideitch[.]com/wp-content/uploads/2022/06/RedAlert[.]apk

- hxxps[:]//api[.]ra-backup[.]com/analytics/submit.php

- hxxps[:]//bit[.]ly/4tWJhQh

- media.megafilehost2[.]sbs

- cache3.filehost36[.]sbs

- alpha.filehost36[.]sbs

- srv2.filehost37[.]sbs

- arch2.megadatahost3[.]homes

- media.hyperfilevault2[.]mom

- hyperfilevault2[.]mom

- www.hyperfilevault2[.]mom

- arch2.maxdatahost1[.]cyou

- hyperfilevault1[.]xyz

- hyperfilevault3[.]mom

- hyperfilevault3[.]pics

- pnd.86c.mytemp[.]website

- d1g.ccd.mytemp[.]website

- s0u.210.mytemp[.]website

- 2pd.f22.mytemp[.]website

- eg3.db1.mytemp[.]website

- f43.c76.mytemp[.]website

- kzw.ce3.mytemp[.]website

- c45.94b.mytemp[.]website

- kmd.8cd.mytemp[.]website

- c1y.bf3.mytemp[.]website

- m1w.4a0.mytemp[.]website

- njb.551.mytemp[.]website

- 2b1.916.mytemp[.]website

- 92j.130.mytemp[.]website

- b1z.0f6.mytemp[.]website

- b0p.c0d.mytemp[.]website

- nxj.e57.mytemp[.]website

- pro.iranpanel[.]life

- www.iran2026[.]org

- iranpaye[.]com

- www.forever-iran[.]net

- irandonation[.]org

- irancross[.]shop

- aramcoamericainvest[.]com

- trumpvsirancoin[.]xyz

- iran[.]drproxy[.]pro

- iran2[.]drproxy[.]pro

- iran11[.]drproxy[.]pro

- iran14[.]drproxy[.]pro

- iran15[.]drproxy[.]pro

- iran16[.]drproxy[.]pro

- iran18[.]drproxy[.]pro

- iran19[.]drproxy[.]pro

- tehran[.]t2.drproxy[.]pro

- emiratesinvestunion[.]com

- buydubaipropertywithcrypto[.]com

- cryptocurrencies-offers[.]com

- the-dubai-lifestyleapp.cryptocurrencies-offers[.]com

- emiratescryptobank[.]com

- secretemirates[.]com

- emiratespost-pay[.]com

- ae-payapp[.]com

- www.emirates-post[.]ae-payapp[.]com

- traz[.]top

- emiratespost[.]traz[.]top/cdn-cgi/phish-bypass?atok=

- emirates-post[.]racunari-bl[.]com/en/card.php

- myemiratespost[.]click

- emirates-ae[.]pack-541202699[.]azmtrust[.]com

- portal[.]sapb-aramco[.]com

- cnmaestro[.]sapb-aramco[.]com

- saudi-bill-pay[.]com

- saudidigtalbank[.]com

- outlook[.]outlook[.]saudidigtalbank[.]com

- aramcoamericainvest[.]com

- dubaicustonms[.]top

- dubai-custboms[.]top

- dubai-custbims[.]top

- dubai-customs[.]top

- dubaicustoms[.]top

- dubaicuctoms[.]com

- dubaiicuctoms[.]com

- gov-tollbillba[.]life

- com-govauv[.]top

- dubaipolice[.]gov-tollbillba[.]life

- govauv[.]top

- portal[.]0111etisalat[.]com

- www[.]portal[.]0111etisalat[.]com

- superset[.]0111etisalat[.]com

- www[.]superset[.]0111etisalat[.]com

- yoshi[.]0111etisalat[.]com

- _dmarc[.]www[.]portal[.]0111etisalat[.]com

- etisalatquickpay[.]com

- etisalataccountquickpayae[.]top

- etisalataccount-quickpayae[.]click

- cover[.]www[.]microsoft[.]com[.]irancell[.]courses

- recovery[.]cover[.]www[.]microsoft.com[.]irancell[.]courses

- bankofamerica[.]com[.]oidscreen[.]gorequestlocale[.]emiratesbankgroup[.]info

- appleid[.]apple[.]com-update[.]required[.]kontol[.]emiratesbankgroup[.]info

- store[.]appleid-apple[.]com-confirmation[.]verif[.]emiratesbankgroup[.]info

- bankiran[.]bet

- irandargah[.]com

- iransupports[.]cyou

- iransupporttyst[.]cyou

- iransupasdports[.]cyou

- iransusdpportsdf[.]cyou

- firansupport[.]cyou

- kiransupport[.]cyou

- trdfiransupport[.]cyou

- airansupasdports[.]cyou

- biransupasdports[.]cyou

- kiransupportsdf[.]cyou

- fkiransusdpportsdf[.]cyou

- sffifdsfsransupasdports[.]cyou

- portal.0111etisalat[.]com

- superset[.]0111etisalat[.]com

- yoshi[.]0111etisalat[.]com

- _dmarc[.]www[.]portal[.]0111etisalat[.]com

- etisalatquickpay[.]com

- etisalataccountquickpayae[.]top

- etisalataccount-quickpayae[.]click

2026年3月26日午後2時更新紛争をテーマにしたフィッシング ルアーに関する情報を追加。

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得